Jeffrey Goldberg, editor jefe de la revista The Atlantic, no podía creer que lo que estaba leyendo fuera real. Cuando fue invitado a unirse a un chat de Signal llamado ‘Houthis PC small group’ por alguien identificado como ‘Mike Waltz’ (nombre del asesor de Seguridad Nacional de Trump) inicialmente pensó que sería alguna maniobra de desinformación o intento de obtener información suya que pudiera ser usada en su contra.

https://cnnespanol.cnn.com/2025/03/26/eeuu/atlantic-mensajes-clasficados-hegseth-trax

Mientras Trump restó importancia a la filtración de planes militares de EEUU en un chat y dijo que es “el único fallo en dos meses, y resultó no ser grave”. Añadió que su asesor de seguridad nacional, Michael Waltz, cuya cuenta Signal fue la fuente de la filtración, ha “aprendido la lección”.

El presidente del Comité de Servicios Armados del Senado, Roger Wicker, dijo este miércoles que él y el demócrata de mayor rango en el panel, el senador Jack Reed, están pidiendo formalmente al gobierno un informe del Inspector General sobre el chat de Signal para que el comité lo revise y una sesión informativa clasificada de un alto funcionario.

Altos funcionarios estadounidenses han dicho que la información compartida en los mensajes de texto no era clasificada.

El director de la CIA, John Ratcliffe, uno de los participantes en el chat grupal, reconoció el martes que “la deliberación previa a un ataque decisivo debe realizarse a través de canales clasificados”.

El portavoz jefe del Pentágono, Sean Parnell, reconoció este miércoles que Hegseth compartió información sobre los ataques militares estadounidenses en Yemen mientras la operación estaba en marcha.

SOBRE APLICACIONES DE MENSAJERIAS

Las aplicaciones de mensajería instantánea pueden tener vulnerabilidades que permiten a los ciberdelincuentes robar información, acceder a dispositivos, o suplantar identidades; riesgos de privacidad; recopilación de datos personales y de contacto; robo de credenciales; suplantación de identidad; riesgos de infección del dispositivo con malware, propagación de virus y gusanos; ataques de denegación de servicio.

Además, riesgos de robo de información, escape o robo de información y pérdida de confidencialidad de la información así como riesgos de localización Ubicación de los dispositivos.

Con aportes de Kevin Collier

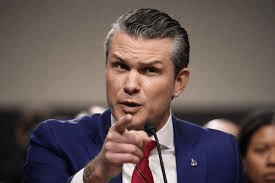

Signal, la aplicación de mensajería más segura y ampliamente disponible, se ha convertido en un recurso predilecto para periodistas, filtradores y otras personas preocupadas por la privacidad. Pero no es infalible. Y sus deficiencias y limitaciones son precisamente la razón por la que su uso por parte del secretario de Defensa, Pete Hegseth, y otros altos funcionarios de defensa de la administración Trump ha revolucionado el mundo de la política y la seguridad nacional.

La aplicación fue noticia el lunes después de que el editor en jefe de The Atlantic, Jeffrey Goldberg, publicara la noticia explosiva de que la administración Trump lo había agregado accidentalmente a un chat grupal de Signal este mes para discutir ataques militares contra objetivos hutíes en Yemen.

A primera vista, podría no parecer un problema grave. Los expertos en ciberseguridad consideran ampliamente a Signal como el servicio líder de mensajería cifrada fácil de usar, y no existen informes públicos de que haya sido comprometido por hackers.

El protocolo de cifrado de Signal —el complejo algoritmo que codifica los mensajes al enviarse y luego los descodifica para los destinatarios— es la base de algunas de las aplicaciones de mensajería más populares, como WhatsApp e iMessage. En 2023, Signal comenzó a actualizar su cifrado para abordar la hipotética amenaza de una computadora cuántica capaz de descifrar códigos de cifrado menos complejos.

Pero Signal no puede proteger a las personas, ni siquiera a los miembros del gabinete, si accidentalmente le indican que envíe un mensaje a la persona equivocada, dijo Mallory Knodel, fundador de la Social Web Foundation, una organización sin fines de lucro que ha ayudado a las redes sociales en el fediverso a implementar el cifrado.

“Signal es lo más seguro que existe para mensajes cifrados de extremo a extremo, pero esta filtración se debió a que agregaron una parte no confiable al chat”, dijo a NBC News a través de Signal.

Según el artículo de The Atlantic, Goldberg aparentemente fue añadido a un chat grupal de Signal que incluía conversaciones delicadas sobre seguridad nacional entre Hegseth, el vicepresidente J. D. Vance, la directora de Inteligencia Nacional, Tulsi Gabbard, y el asesor de seguridad nacional, Mike Waltz. Goldberg describió que las conversaciones continuaron durante seis días antes de retirarse, mientras que el resto del grupo parecía ignorar su presencia en el chat.

Goldberg decidió no publicar lo que parecía ser información altamente sensible y clasificada, incluido el nombre de un funcionario de alto rango de la CIA incluido en el chat y algunos detalles específicos sobre la operación militar.

Un portavoz de Signal se negó a hacer comentarios.

Hablar de asuntos militares delicados a través de chats grupales en smartphones es totalmente ajeno al protocolo habitual, independientemente de la aplicación de mensajería. La coordinación militar suele realizarse a través de uno de dos sistemas gubernamentales: uno de uso más rutinario, la Red Secreta de Enrutadores de Protocolo de Internet (SIPRNet), para las comunicaciones consideradas secretas, y el Sistema Conjunto Mundial de Comunicaciones de Inteligencia (JWICS), para las de alto secreto.

Ambas redes funcionan como sistemas de comunicación aislados, sin conexión a la red global de internet, lo que las hace menos vulnerables a ataques informáticos.

Signal utiliza cifrado de extremo a extremo, que está diseñado para una amenaza específica: que alguien, tal vez un agente del gobierno o de la ley, pueda interceptar un mensaje mientras viaja del teléfono de una persona al de otra.

El cifrado de extremo a extremo codifica la información en tránsito de modo que los receptores de esa información no puedan descifrarla a menos que tengan un código específico.

La aplicación no utiliza un único código para descifrar la información; crea un código nuevo para cada cuenta. Incluso si Signal recibiera una orden judicial para descifrar el mensaje de un usuario, no podría cumplirla.

Cuando hackers que, según Estados Unidos, trabajan para la inteligencia china, irrumpieron en empresas de telecomunicaciones de todo el mundo el año pasado, incluidas las estadounidenses AT&T y Verizon, obtuvieron acceso a mensajes de texto SMS convencionales de algunas cuentas. Esto provocó la notable advertencia en diciembre de algunos funcionarios federales, incluido el FBI, de que los estadounidenses deberían usar aplicaciones de mensajería cifrada si querían mantener su privacidad.

Pero ahí termina la utilidad de Signal (o de cualquier aplicación de mensajería cifrada).

Que Signal proteja los mensajes en tránsito no significa que proteja a sus usuarios de otros tipos de espionaje. Cualquier persona que obtenga acceso total al teléfono desbloqueado de otra persona, ya sea remotamente con un sofisticado software de piratería o adquiriéndolo físicamente, puede simplemente leer un mensaje descifrado de Signal.

Esa es la raíz de la preocupación de la industria del software espía comercial, en la que las empresas alquilan potentes programas maliciosos, como Pegasus, que piratean teléfonos enteros. Si bien las empresas que ofrecen esta tecnología suelen afirmar que la alquilan a los gobiernos únicamente para fines de seguridad nacional, los investigadores han documentado desde hace tiempo que los regímenes autoritarios la utilizan para espiar a activistas, periodistas y opositores políticos.

Si bien este tipo de software espía no se utiliza ampliamente contra la mayoría de las personas, los altos funcionarios gubernamentales son algunos de los principales objetivos de los gobiernos y las agencias de inteligencia dedicadas al espionaje.

El año pasado, por ejemplo , una campaña de piratería informática china tuvo como blanco los teléfonos de Donald Trump, Vance y la entonces vicepresidenta Kamala Harris.

“Signal protege contra espías externos que escuchan sus conversaciones privadas”, dijo a NBC News Riana Pfefferkorn, experta en políticas de cifrado de la Universidad de Stanford.

No protege contra el riesgo de que personas externas accedan al dispositivo donde usas la aplicación. Si un teléfono ha sido hackeado y tiene spyware implantado, tus mensajes y otros archivos podrían ser leídos sin tu conocimiento, afirmó.

Un memorando enviado a los miembros del personal del Departamento de Defensa la semana pasada advirtió sobre el uso de Signal, citando un informe de Google del mes pasadode que la inteligencia rusa ha intentado cada vez más engañar a los usuarios ucranianos de Signal para que compartan información personal o den a los espías acceso a sus cuentas de Signal.

Signal ofrece una función que permite a los usuarios sincronizar sus cuentas con otros dispositivos, como teléfonos secundarios o portátiles. Un método que, según Google, los servicios de inteligencia rusos han implementado consiste en intentar engañar sistemáticamente a los ucranianos para que sincronicen sus cuentas de Signal con teléfonos controlados por el Kremlin.

El informe no citó ningún ejemplo de que Signal se viera comprometido.